La gestione di un incidente è l’attività più critica che un Computer Emergency Response Team (CERT) o un Security Operations Center (SOC) possa affrontare. Nella gestione di un incidente, i fattori da considerare sono molteplici e il tempo per la loro considerazione è ridotto. A questo è necessario aggiungere anche l’elemento “stress” che influisce sulle prestazioni e sulle scelte da effettuare.

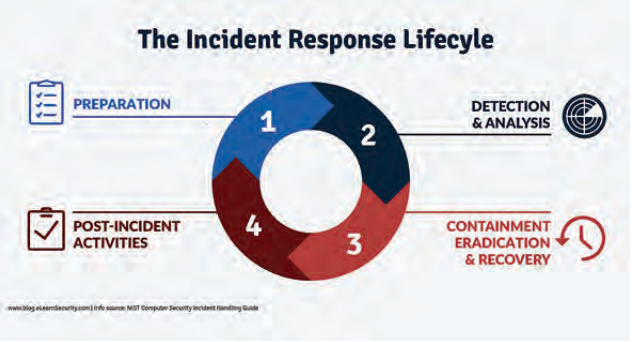

Per quest’ultimo motivo si ricorda sempre che è fondamentale prepararsi all’evento. La gestione di un incidente non si può improvvisare. I table top scenario per oliare gli aspetti di collaborazione e comunicazione e le esercitazioni, per testare le procedure dei dipartimenti coinvolti, dovrebbero essere svolti annualmente per verificare ogni singolo aspetto della gestione e migliorarne l’efficacia e l’efficienza.  Le procedure servono a ridurre il tempo di “blocco psicologico” che colpisce chi è coinvolto nella gestione. Purtroppo, queste attività si sottovalutano perché ritenute di basso valore aggiunto. I dipartimenti coinvolti sono molteplici e le agende dei manager sono spesso disallineate e non permettono momenti comuni di confronto e di test. Questo influisce molto sulle tempistiche e modalità di risposta ad un incidente. Iniziare a gestire un incidente nel momento in cui viene identificato, è troppo tardi. Come nei manuali di Protezione e Difesa Civile, anche nella cyber security il concetto chiave è la prontezza o “preaparedness” che si consegue solo con la preparazione. Alcuni di voi si domanderanno l’attinenza dell’introduzione con il titolo dell’articolo. La risposta è: tutto. Consideriamo il macro-processo di una gestione dell’incidente e verifichiamo come sia fondamentale la preparazione come la multidisciplinarità. Il primo passo è l’identificazione di un incidente. Un incidente può essere comunicato da un cliente, da un dipendente oppure essere identificato durante la fase di monitoraggio dei servizi. La prima attività da compiere è un rapido triage per comprendere cosa stia succedendo e quale possa essere l’impatto sui servizi in termini di interruzione, in termini di perdita di riservatezza, di integrità e di disponibilità (RID) delle informazioni ma soprattutto in termini di impatto economico. La velocità è essenziale per determinare l’impatto ma non è una cosa che si possa fare sul momento. L’impatto si determina sulla base di considerazioni effettuate durante la fase di preparazione. Solitamente si dovrebbe utilizzare una matrice di impatto dove vengono considerati diversi parametri di valutazione (es. danni alle persone, interruzione di servizio, compromissione RID, perdita economica, perdita di immagine,…) e diversi livelli di criticità (es. verde, giallo, arancione e rosso). Sulla base del triage deve essere determinata la gravità dell’evento da cui poi scaturiranno le azioni da mettere in campo. Ecco che la multidisciplinarità entra in campo già nella fase di valutazione dell’incidente. Per essere più precisi nella fase di preparazione per stilare la matrice di impatto per la valutazione dell’incidente, gli attori che devono essere coinvolti al tavolo, oltre ai profili tecnici, sono sicuramente i “business owner” del servizio, il data protection officer, il dipartimento di comunicazione/ pubbliche relazioni, il customer care, affari legali e regolatorio. Tutte queste figure devono identificare congiuntamente quali siano i livelli di criticità (soglie) per ogni singolo parametro di loro pertinenza. Per ogni livello di criticità verrà poi stabilita una procedura specifica di intervento, di coinvolgimento di altre strutture e livelli manageriali e di comunicazione interna ed esterna. Le soglie devono essere quantitative e non qualitative. Il potenziale impatto, definito sulla matrice, determina, come già accennato, le azioni da compiere. Se l’impatto è di minor portata, viene gestito solitamente all’interno della struttura tecnica/presidio SOC/CERT. Diversa è la situazione in cui l’impatto è più elevato in termini di disservizi, perdite economiche o reputazionali. In questo caso si avvia una procedura di gestione incidente che coinvolge più strutture. La multidisciplinarità ha la sua massima espressione durante una crisi in cui devono essere gestiti più fattori concomitanti. Tralasciando l’aspetto tecnico puramente IT e di sicurezza nella gestione dell’incidente, di seguito presento alcune discipline che dovrebbero essere coinvolte nella risoluzione della crisi. Innanzitutto il business owner del servizio. Il business owner è quello che riesce a descrivere maggiormente quale possa essere l’impatto diretto di un disservizio o blocco del proprio servizio e tradurlo in perdite economiche (mancati ricavi, stallo produttivo, rallentamenti, …). Il business owner, durante la crisi, deve avere già le stime di quali possano essere gli impatti in base al tempo per cui il servizio è rallentato o bloccato. Per questo ci tengo a sottolineare che la maggior parte delle attività deve essere svolta durante il “tempo di pace”, come la collezione di tutte le informazioni necessarie a comprendere la portata dell’evento. Più si ha una visione di dettaglio, meglio è. Se si riesce a determinare il flusso dei ricavi derivanti dal servizio, in base allo storico degli anni precedenti, in termini di periodo di riferimento (giorni, ora, etc. etc.) maggiore sarà l’accuratezza della stima. Ovviamente per servizi nuovi, la stima dovrà basarsi su una metodologia. Qualcuno potrebbe anche obiettare che non è detto che ogni periodo sia identico a quello dell’anno precedente. E’ vero, ma se non si hanno altre metodologie su cui basarsi, da qualche parte dovremmo pure iniziare. Altro aspetto e disciplina da considerare è sicuramente la comunicazione. La comunicazione riveste un ruolo chiave nella gestione degli incidenti. Se si comunica male o in ritardo si rischia l’effetto amplificatore dell’impatto. In caso di incidente è opportuno comunicare per primi e non aspettare che le voci trapelino e vengano interpretate o distorte. Il rischio è l’effetto gioco “Acchiappa la talpa” cioè si passa il tempo a smentire invece che a essere fonte primaria di informazione. I fattori principali da considerare nella comunicazione sono i messaggi da veicolare e i canali da utilizzare in base anche alla tipologia di stakeholder (target) da informare. La comunicazione potrebbe essere istituzionale e quindi utilizzare un formato più formale o rivolta ai clienti e quindi utilizzare terminologia più semplice.

Le procedure servono a ridurre il tempo di “blocco psicologico” che colpisce chi è coinvolto nella gestione. Purtroppo, queste attività si sottovalutano perché ritenute di basso valore aggiunto. I dipartimenti coinvolti sono molteplici e le agende dei manager sono spesso disallineate e non permettono momenti comuni di confronto e di test. Questo influisce molto sulle tempistiche e modalità di risposta ad un incidente. Iniziare a gestire un incidente nel momento in cui viene identificato, è troppo tardi. Come nei manuali di Protezione e Difesa Civile, anche nella cyber security il concetto chiave è la prontezza o “preaparedness” che si consegue solo con la preparazione. Alcuni di voi si domanderanno l’attinenza dell’introduzione con il titolo dell’articolo. La risposta è: tutto. Consideriamo il macro-processo di una gestione dell’incidente e verifichiamo come sia fondamentale la preparazione come la multidisciplinarità. Il primo passo è l’identificazione di un incidente. Un incidente può essere comunicato da un cliente, da un dipendente oppure essere identificato durante la fase di monitoraggio dei servizi. La prima attività da compiere è un rapido triage per comprendere cosa stia succedendo e quale possa essere l’impatto sui servizi in termini di interruzione, in termini di perdita di riservatezza, di integrità e di disponibilità (RID) delle informazioni ma soprattutto in termini di impatto economico. La velocità è essenziale per determinare l’impatto ma non è una cosa che si possa fare sul momento. L’impatto si determina sulla base di considerazioni effettuate durante la fase di preparazione. Solitamente si dovrebbe utilizzare una matrice di impatto dove vengono considerati diversi parametri di valutazione (es. danni alle persone, interruzione di servizio, compromissione RID, perdita economica, perdita di immagine,…) e diversi livelli di criticità (es. verde, giallo, arancione e rosso). Sulla base del triage deve essere determinata la gravità dell’evento da cui poi scaturiranno le azioni da mettere in campo. Ecco che la multidisciplinarità entra in campo già nella fase di valutazione dell’incidente. Per essere più precisi nella fase di preparazione per stilare la matrice di impatto per la valutazione dell’incidente, gli attori che devono essere coinvolti al tavolo, oltre ai profili tecnici, sono sicuramente i “business owner” del servizio, il data protection officer, il dipartimento di comunicazione/ pubbliche relazioni, il customer care, affari legali e regolatorio. Tutte queste figure devono identificare congiuntamente quali siano i livelli di criticità (soglie) per ogni singolo parametro di loro pertinenza. Per ogni livello di criticità verrà poi stabilita una procedura specifica di intervento, di coinvolgimento di altre strutture e livelli manageriali e di comunicazione interna ed esterna. Le soglie devono essere quantitative e non qualitative. Il potenziale impatto, definito sulla matrice, determina, come già accennato, le azioni da compiere. Se l’impatto è di minor portata, viene gestito solitamente all’interno della struttura tecnica/presidio SOC/CERT. Diversa è la situazione in cui l’impatto è più elevato in termini di disservizi, perdite economiche o reputazionali. In questo caso si avvia una procedura di gestione incidente che coinvolge più strutture. La multidisciplinarità ha la sua massima espressione durante una crisi in cui devono essere gestiti più fattori concomitanti. Tralasciando l’aspetto tecnico puramente IT e di sicurezza nella gestione dell’incidente, di seguito presento alcune discipline che dovrebbero essere coinvolte nella risoluzione della crisi. Innanzitutto il business owner del servizio. Il business owner è quello che riesce a descrivere maggiormente quale possa essere l’impatto diretto di un disservizio o blocco del proprio servizio e tradurlo in perdite economiche (mancati ricavi, stallo produttivo, rallentamenti, …). Il business owner, durante la crisi, deve avere già le stime di quali possano essere gli impatti in base al tempo per cui il servizio è rallentato o bloccato. Per questo ci tengo a sottolineare che la maggior parte delle attività deve essere svolta durante il “tempo di pace”, come la collezione di tutte le informazioni necessarie a comprendere la portata dell’evento. Più si ha una visione di dettaglio, meglio è. Se si riesce a determinare il flusso dei ricavi derivanti dal servizio, in base allo storico degli anni precedenti, in termini di periodo di riferimento (giorni, ora, etc. etc.) maggiore sarà l’accuratezza della stima. Ovviamente per servizi nuovi, la stima dovrà basarsi su una metodologia. Qualcuno potrebbe anche obiettare che non è detto che ogni periodo sia identico a quello dell’anno precedente. E’ vero, ma se non si hanno altre metodologie su cui basarsi, da qualche parte dovremmo pure iniziare. Altro aspetto e disciplina da considerare è sicuramente la comunicazione. La comunicazione riveste un ruolo chiave nella gestione degli incidenti. Se si comunica male o in ritardo si rischia l’effetto amplificatore dell’impatto. In caso di incidente è opportuno comunicare per primi e non aspettare che le voci trapelino e vengano interpretate o distorte. Il rischio è l’effetto gioco “Acchiappa la talpa” cioè si passa il tempo a smentire invece che a essere fonte primaria di informazione. I fattori principali da considerare nella comunicazione sono i messaggi da veicolare e i canali da utilizzare in base anche alla tipologia di stakeholder (target) da informare. La comunicazione potrebbe essere istituzionale e quindi utilizzare un formato più formale o rivolta ai clienti e quindi utilizzare terminologia più semplice.

La comunicazione però è monca se non si conosce il target a cui comunicare. Ecco che entrano in campo altre due discipline che sono il customer care e la psicologia/sociologia/antropologia. Il customer care è fondamentale per conoscere la propria clientela o gli investitori. Fattori come età, zone geografiche di appartenenza, canali preferenziali per informarsi, tipologia di prodotto/servizio acquisito sono utili a comprendere quale canale utilizzare e la frequenza con cui esigono essere aggiornati. La psicologia/sociologia/antropologia, non me ne vogliano gli addetti a tali discipline se le ho condensate in un unico gruppo, è utile a comprendere quale messaggio comunicare. Tipologie di clienti diversi potrebbero necessitare di messaggi diversi che riescano ad essere compresi dal cliente. La psicologia serve a definire un messaggio efficace che produca l’effetto desiderato (rasserenare, allertare,…). La sociologia/antropologia è necessaria per comprendere quali effetti possono derivare dall’incidente. Una crisi può produrre degli effetti a catena, come indignazione, consenso, frustrazione che si diffondono all’interno dei gruppi sociali in maniera diversa. La fuoriuscita di notizie relative a propri dati personali potrebbe essere vissuta in maniera diversa fra un gruppo di teenager e un gruppo di media età o fra popoli di culture diverse. Oltre agli aspetti di comunicazione, sono rilevanti anche gli aspetti contrattuali relativi alla clientela. Se sono stati definiti dei Service Level Agreement, la funzione di Business e quella di Affari Legali dovranno determinare quali possono essere le conseguenze dirette. Sia nella fase di definizione dell’impatto sia nella fase di risoluzione, sarà determinante quindi comprendere se vi siano clausole specifiche di performance da garantire, se vi siano clausole contrattuali rescissorie, se vi siano particolari indennizzi da considerare. E’ importante che queste informazioni siano disponibili già in fase di analisi dell’impatto perché dovrebbero essere considerate all’interno della matrice ma spesso non è così. L’Ufficio Regolatorio, come quello del Data Protection Officer, dovranno essere chiamati in causa per determinare se eventuali incidenti siano stati causati da inadempimenti della società e se questi inadempimenti, oltre a richiedere specifiche notifiche ai funzionari pubblici preposti o ai clienti stessi, non prevedano potenziali sanzioni. Infine, si dovrà considerare anche la presenza del Dipartimento Acquisti. La risoluzione di un incidente potrebbe chiedere l’attivazione di contratti extra-budget e la modalità di acquisizione deve essere definita e formalizzata dall’ufficio acquisti in deroga a policy interne di approvvigionamento. Queste sono solo alcune delle funzioni che, a mio avviso, dovrebbero essere innescate durante una crisi o incidente di alto livello.

Per concludere, ribadisco alcuni elementi fondamentali della gestione degli incidenti: definire un processo di gestione incidente olistico; definire una matrice di impatto quanto più possibile dettagliata; definire le regole di ingaggio sulla base dei livelli di criticità della matrice; testare i flussi di comunicazione fra i vari dipartimenti; effettuare esercitazioni periodiche; preparare diversi scenari di incidente con relative procedure di risposta. Tutto questo deve essere preparato in tempo di pace e pertanto richiede la collaborazione di tutte le funzioni. In futuro l’Intelligenza Artificiale potrebbe cambiare le tempistiche di risposta e anche la rilevanza di alcune funzioni rispetto ad altre ma ce ne occuperemo in altra occasione. La continuità deriva dalla resilienza, la resilienza deriva dalla prontezza, la prontezza deriva dalla preparazione, la preparazione dal commitment. Ricordiamoci che un incidente gestito male influisce sugli obiettivi aziendali di tutti.