Il gruppo Bricofer specializzato nella vendita al dettaglio di materiali edili, utensileria e hobbistica è stato colpito da un attacco ransomware dal gruppo LockBit. Al momento il sito ufficiale non è raggiungibile e da parte del gruppo non è stato rilasciato alcun comunicato stampa.

Le notizie e le analisi si basano sul materiale messo a disposizione dalla gang. L’azienda, come spesso accade in questi casi, non ha fatto comunicati ufficiali.

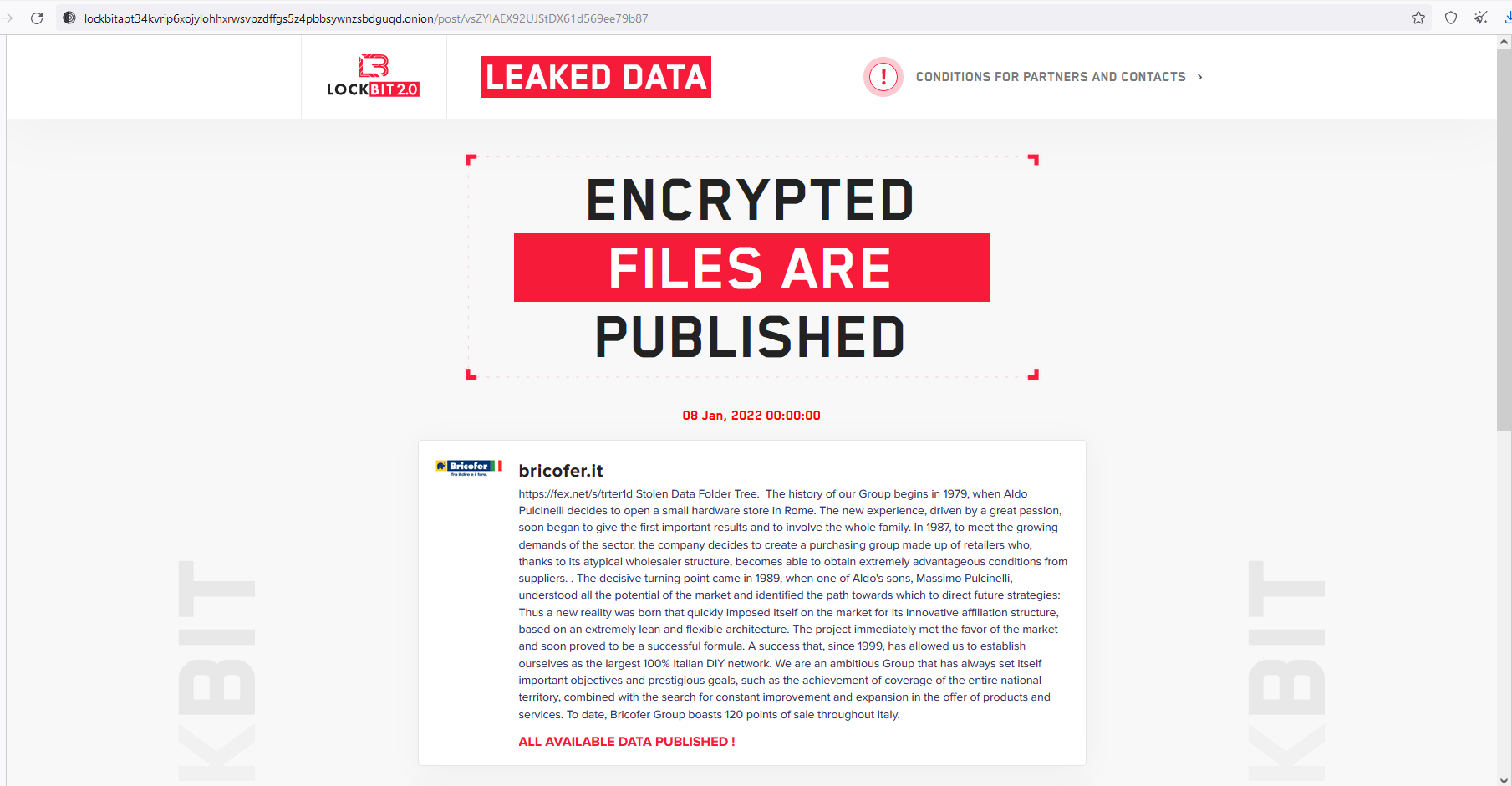

Questo l’annuncio comparso online sul sito dedicato ai data leaks del gruppo Lockbit 2.0 (ospitato sotto rete Tor per garantire l’anonimato dei gestori responsabili/complici del gruppo). Stessa forma di qualche giorno prima, al netto dell’unica variante sullo stato dei files, invece di “published” (come ora) c’era un contatore alla rovescia che scandiva secondi, minuti, ore e giorni che restavano fino alla diffusione online del contenuto.

Quello che appare ormai certo è che Bricofer ha subìto un attacco informatico a uno dei suoi sistemi, che in questo attacco sono stati sicuramente crittografati dei dati all’interno del sistema stesso e che ci sia stata una richiesta di riscatto. L’importo della richiesta non è noto ma i dati sono stati diffusi online, presumibilmente come conclusione negativa di eventuali trattative.

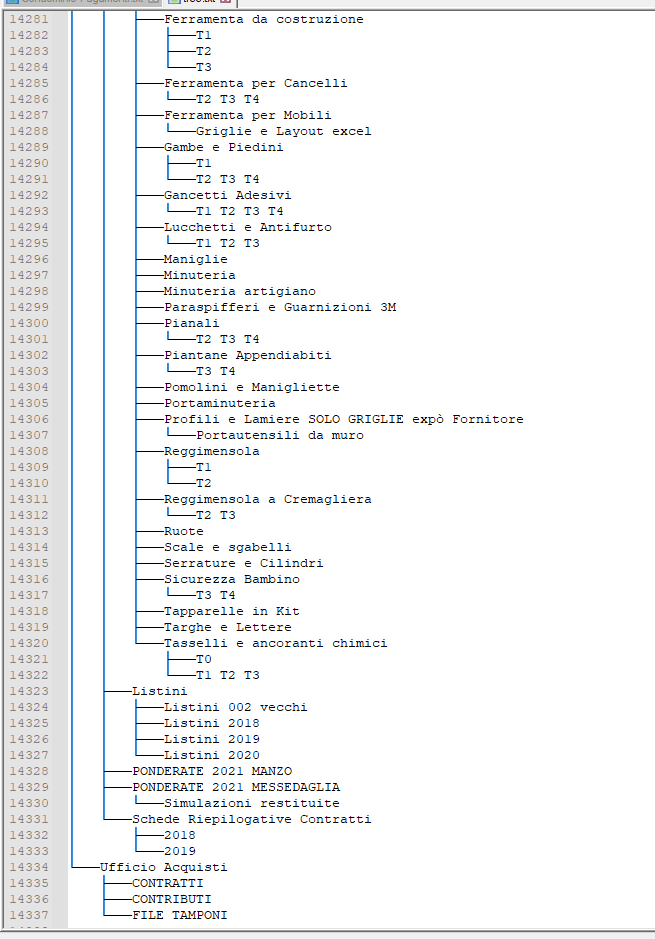

Un dettaglio che è sfuggito ai più è che in questo caso il gruppo Lockbit 2.0 ha deciso di integrare già nell’annuncio iniziale (ancor prima di diffondere i files), un filetree (indice testuale di file), nel quale elenca tutti i file esfiltrati durante l’attacco. Di cui ne possiamo dare visione dal seguente screenshot:

L’attacco è avvenuto ad un’unità server che sembra non gestionale operativa (es. server web, server mail o gestionale interno), ma ha tutte le carte in regola per essere un’unità fileserver condivisa alla quale i terminali workstation si collegano per depositare/consultare documenti aziendali di un ufficio/reparto, che tutti condividono a pari poteri.

I file contenuti all’interno sono documenti su fornitori, clienti, fatturazione (quindi indirizzi, codici iban e dati fiscali), bilanci interni, elenchi di mail relativi a clienti con fidality-card attiva, scansioni di documenti d’identità.

Come anticipato, nessun comunicato stampa per ora o aggiornamenti sul sito, niente avvisi ai clienti coinvolti. Una condotta che purtroppo si verifica con molta frequenza in Italia nonostante la normativa imponga la denuncia dell’accaduto entro 72 ore.