Entro il 17 ottobre 2024 l’Italia dovrà adeguare il suo ordinamento alla Direttiva NIS 2.

Quest’ultima ha tre grandi pretese. Anzitutto, aumentare la capacità degli Stati membri in termini di architettura istituzionale, strategia nazionale e piani di gestione delle crisi cibernetiche. In secondo luogo, intervenire nella gestione del rischio da parte degli operatori con misure di sicurezza adeguate e un sistema di notifica degli incidenti che sia efficace e reattivo. In terzo luogo, incentivare la cooperazione e la condivisione delle informazioni, attraverso diverse modalità di scambio, a livello europeo e nazionale. Nel momento in cui è stata approvata la legge 21 febbraio 2024, n. 15, “Legge di delegazione europea 2022-2023”, sulla base della quale il Governo dovrà emanare uno o più decreti delegati entro la data di scadenza indicata dalla Direttiva NIS 2 per il recepimento delle nuove norme in materia di cybersicurezza.

Quest’ultima ha tre grandi pretese. Anzitutto, aumentare la capacità degli Stati membri in termini di architettura istituzionale, strategia nazionale e piani di gestione delle crisi cibernetiche. In secondo luogo, intervenire nella gestione del rischio da parte degli operatori con misure di sicurezza adeguate e un sistema di notifica degli incidenti che sia efficace e reattivo. In terzo luogo, incentivare la cooperazione e la condivisione delle informazioni, attraverso diverse modalità di scambio, a livello europeo e nazionale. Nel momento in cui è stata approvata la legge 21 febbraio 2024, n. 15, “Legge di delegazione europea 2022-2023”, sulla base della quale il Governo dovrà emanare uno o più decreti delegati entro la data di scadenza indicata dalla Direttiva NIS 2 per il recepimento delle nuove norme in materia di cybersicurezza.

Dall’esame del disegno di legge delega si comprende che, come accade in queste circostanze, insieme ai princìpi e criteri direttivi generali di cui all’art. 32, legge n. 234/2012, il legislatore ne ha previsti di ulteriori e più specifici relativi all’ambito della delega. Tali previsioni hanno una rilevanza notevole per il nostro esame.

Il primo gruppo di criteri che il decreto delegato dovrà seguire concernono i soggetti della pubblica amministrazione da sottoporre alle nuove regole. Il rischio cyber a cui sono sottoposte le amministrazioni è di particolare importanza e anche di recente è stato disciplinato dal legislatore con riguardo agli effetti della guerra russo-ucraina. Per quanto riguarda l’attuazione della NIS 2, il Governo dovrà anzitutto individuare i criteri in base ai quali un ente pubblico può essere considerato pubblica amministrazione ai fini dell’applicazione delle disposizioni della direttiva e poi definire tanto le esclusioni di particolari soggetti, gli enti della pubblica amministrazione operanti nei settori di cui all’art. 2, paragrafo 7, della direttiva medesima, quanto avvalersi della facoltà prevista per gli Stati membri dall’art. 2, paragrafo 8, della Direttiva.

Il secondo gruppo di criteri concerne i soggetti che si occupano della cybersicurezza a livello centrale. Qui vi sono sia le norme che richiedono la conferma della distinzione tra l’Agenzia per la cybersicurezza nazionale, quale autorità nazionale competente e punto di contatto, ai sensi della direttiva (art. 8), e le autorità di settore operanti negli ambiti di cui agli allegati I e II alla medesima Direttiva, sia le norme in attuazione dell’art. 10 relativo alla istituzione dello CSIRT Italia, nonché l’ampliamento di quanto previsto dal medesimo decreto relativamente alla collaborazione tra tutte le strutture pubbliche coinvolte in caso di eventi malevoli alla sicurezza informatica.

Il secondo gruppo di criteri concerne i soggetti che si occupano della cybersicurezza a livello centrale. Qui vi sono sia le norme che richiedono la conferma della distinzione tra l’Agenzia per la cybersicurezza nazionale, quale autorità nazionale competente e punto di contatto, ai sensi della direttiva (art. 8), e le autorità di settore operanti negli ambiti di cui agli allegati I e II alla medesima Direttiva, sia le norme in attuazione dell’art. 10 relativo alla istituzione dello CSIRT Italia, nonché l’ampliamento di quanto previsto dal medesimo decreto relativamente alla collaborazione tra tutte le strutture pubbliche coinvolte in caso di eventi malevoli alla sicurezza informatica.

Il terzo gruppo di criteri attiene ai destinatari delle nuove norme. Qui il legislatore delegato dovrà non solo descrivere il regime transitorio per i soggetti già sottoposti alla disciplina del d.lgs. n. 65/2018 ai fini della applicazione delle disposizioni previste dalla Direttiva NIS 2 , ma anche prevedere meccanismi che consentano la registrazione dei soggetti essenziali e importanti ai fini della comunicazione dei dati previsti dal paragrafo 4 dell’art. 3. In base alle nuove regole della direttiva, gli Stati membri devono definire entro il 17 aprile 2025 un elenco dei soggetti essenziali e importanti nonché dei soggetti che forniscono servizi di registrazione dei nomi di dominio, da riesaminare e aggiornare ogni due anni.

Il quarto – e più delicato – gruppo di criteri riguarda l’introduzione di modifiche necessarie alla legislazione vigente, anche in materia penale, per assicurare il recepimento nell’ordinamento nazionale delle disposizioni della Direttiva NIS 2 in tema di divulgazione coordinata delle vulnerabilità. La nuova direttiva stabilisce un quadro per la divulgazione coordinata delle vulnerabilità (art. 12), che consiste in un processo strutturato attraverso il quale queste ultime sono segnalate al fabbricante o al fornitore dei prodotti e servizi digitali potenzialmente, in modo tale da consentire loro di diagnosticarle ed eliminarle prima che informazioni dettagliate in merito siano divulgate a terzi o al pubblico.

Il quarto – e più delicato – gruppo di criteri riguarda l’introduzione di modifiche necessarie alla legislazione vigente, anche in materia penale, per assicurare il recepimento nell’ordinamento nazionale delle disposizioni della Direttiva NIS 2 in tema di divulgazione coordinata delle vulnerabilità. La nuova direttiva stabilisce un quadro per la divulgazione coordinata delle vulnerabilità (art. 12), che consiste in un processo strutturato attraverso il quale queste ultime sono segnalate al fabbricante o al fornitore dei prodotti e servizi digitali potenzialmente, in modo tale da consentire loro di diagnosticarle ed eliminarle prima che informazioni dettagliate in merito siano divulgate a terzi o al pubblico.

Il quinto gruppo attiene ai sistemi sanzionatorio, di vigilanza ed esecuzione previsti dal d.lgs. n. 65/2018. In proposito, si dispone un primo specifico criterio di delega che prevede che le nuove sanzioni siano effettive, proporzionate e dissuasive rispetto alla gravità della violazione degli obblighi derivanti dalla Direttiva NIS 2, “anche in deroga ai limiti previsti dall’art. 32, comma 1, lettera d), della legge n. 234/2012 e alla legge n. 689/1981” e si indica l’introduzione di strumenti deflattivi del contenzioso.

Infine, il legislatore delegato è chiamato ad assicurare il coordinamento tra le disposizioni della Direttiva NIS 2, della Direttiva CER, del Regolamento DORA e della direttiva in materia di servizi finanziari, le cui deleghe sono contenute in altri articoli della medesima proposta. Va, infine, menzionato il fatto che nel febbraio 2024 il Governo italiano, ha presentato alla Camera dei Deputati un disegno di legge contenente norme sul rafforzamento della cybersicurezza nazionale e l’inasprimento delle pene per i reati informatici.

Le nuove disposizioni rispondono proprio alla necessità, oggi sempre più impellente, di far emergere in modo più puntuale misure capaci di prevenire, analizzare e rispondere gli incidenti di sicurezza informatica e gli attacchi informatici diretti alle pubbliche amministrazioni oggi non comprese nel Perimetro di sicurezza nazionale cibernetica. Tali previsioni risultano sempre più importanti e opportune nell’ottica del recepimento della Direttiva NIS 2 e del connesso cambio di prospettiva che sarà richiesto sia al settore pubblico sia al settore privato.

La disciplina della cybersicurezza tra fattori materiali e immateriali

L’evoluzione della sicurezza cibernetica ha seguito una dinamica sempre più rivolta a realizzare una convergenza tra fattori materiali e immateriali. Le norme approvate dimostrano che nel tempo la cybersecurity ha assunto delle caratteristiche nuove. Oggi, infatti, l’esigenza di garantire risposte veloci e resilienti alle molteplici minacce alla sicurezza richiede la protezione degli strumenti digitali con i quali si governa sia l’erogazione dei servizi pubblici sia le catene di produzione e il mercato dei beni e servizi. Non esiste più una dimensione della sicurezza avulsa dagli strumenti tecnologici, avendo oramai le nostre vite acquisito una forma “nuda” che implica necessariamente il digitale .

Gli ultimi anni segnano un allargamento notevole del concetto di cybersecurity. Da essere solo l’insieme di “tecnologie, programmi, processi e tecniche (anche sociali) concepiti e messi in atto per proteggere dispositivi, dati e reti informatiche” a elemento al centro della vita digitale. Il passaggio è notevole.

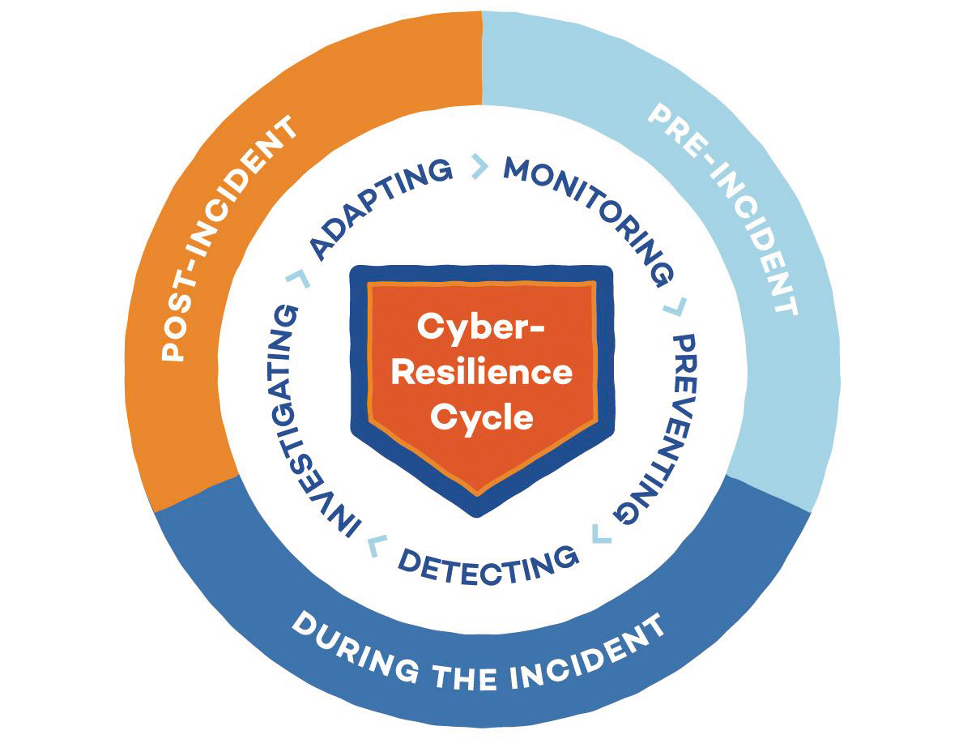

Difatti, per garantire la cybersecurity oggi è necessario sempre più investire in un livello alto di cyber-resilience. Ne sono un segnale sia l’evoluzione tecnologica sia le trasformazioni della governance stessa di questo fenomeno che oggi vede una sempre maggiore interconnessione tra soggetti privati e pubblici. Il concetto di resilienza tratta gli eventi informatici avversi come parte delle normali operazioni di tali sistemi. La differenza con un approccio solo securitario è cruciale perché spinge le organizzazioni a incorporare le contromisure, i piani di emergenza e le stesse tecnologie come parte di quella che potrebbe essere considerata una “nuova normalità”.

Il concetto di resilienza applicato alla cybersecurity coglie quella natura multidimensionale e multidisciplinare che è necessaria per amalgamare fattori tecnologici, sociali, economici, aziendali e culturali e rendere l’uso del digitale più sicuro. Possedere e sollecitare livelli di sicurezza informatica più elevati è essenziale per stabilire la fiducia senza la quale la società digitale non può funzionare. Perciò, non può più essere considerata un optional, ma deve essere vista come un’esigenza sociale essenziale e un bene di tutti. Se il cyberspazio è un bene comune e il suo governo un problema politico, cioè di tutti, sono richieste forme di regolamentazione e tutela che non possono essere lasciate nelle mani dei soli attori economici o tecnologici dei settori interessati. La difesa di tali ambiti deve alimentarsi di un progressivo allineamento tra interessi privati e interessi pubblici e di una convergenza verso l’obiettivo della sicurezza tout court, intesa in senso olistico proprio come un bene di e per tutti.

Gli ultimi atti normativi adottati o in fase di approvazione dall’Unione europea assumono un approccio alla cybersecurity intesa come parte del più generale impegno del potere politico, insieme ai soggetti privati, ad assicurare una disciplina della tecnologia informatica che garantisca il rispetto delle regole necessarie alla sopravvivenza della democrazia e dei valori costituzionali. Il cammino è però ancora tutto da compiere. Nonostante la maturata consapevolezza di tale passaggio, sempre più spesso ci troviamo di fronte a un atteggiamento che percepisce la sicurezza della società digitale come una questione riservata alle istituzioni statali, europee e internazionali, mentre oggi l’investimento nella cybersicurezza è divenuto un dovere di tutti.

Autore: Erik Longo