Dura oramai da più di 20 giorni lo shutdown dei serve del sito istituzione della città di Baltimora. Dal 7 maggio infatti il governo della città di Baltimora ha avuto a che fare con un attacco di ransomware che ha bloccato tutto, dalle e-mail ai sistemi che consentono ai residenti di pagare le bollette dell’acqua, acquistare case e altri servizi.

Secondo quanto riferito dal New York Times in un proprio report, gli hacker hanno utilizzato uno strumento sviluppato dalla NSA per attaccare i sistemi informatici di Baltimora l'”EternalBlue”, tool utilizzato anche negli attacchi WannaCry e NotPetya del 2017.

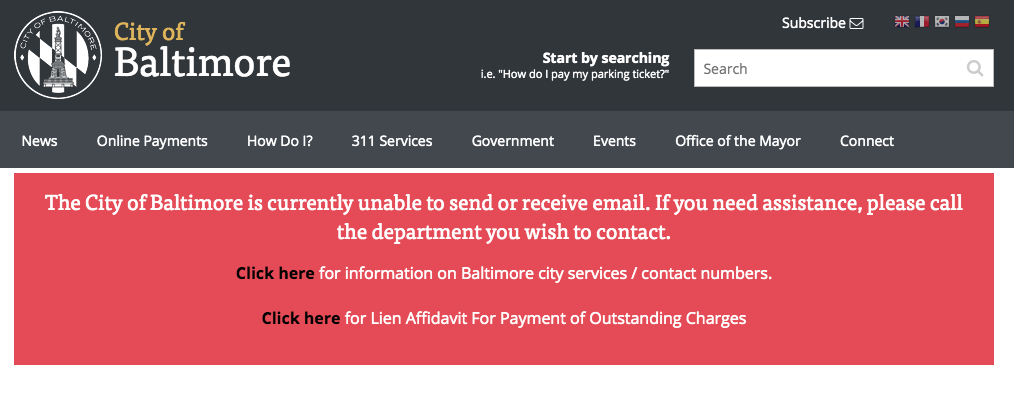

Attualmente il sito riporta il seguente avviso: La città di Baltimora non è attualmente in grado di inviare o ricevere e-mail. Se hai bisogno di assistenza, chiama il dipartimento che desideri contattare.

Ma non solo. Per poter accedere al sito istituzionale della città dello stato Maryland, www.baltimorecity.gov/, è necessario dover risolvere il captcha per dimostrare di non essere un robot o un possibile tentativo di una BotNet di accedere al sito stesso. Secondo gli esperti di sicurezza, gli hacker hanno utilizzato EternalBlue, che sfrutta una vulnerabilità in alcune versioni dei sistemi Windows XP e Vista di Microsoft, consentendo a una parte esterna di eseguire comandi remoti. La vulnerabilità nota già dall’aprile del 2017 era stata corretta da Microsoft con il rilascio di una apposita patch per risolvere l’exploit. Da recenti studi si stima che in America ci sarebbero più di un milione di macchine con sistemi operativi obsoleti (con protocollo SM1 v1 obsoleto) che necessiterebbero di un immediato aggiornamento. Altro dato che emerge da un ulteriore studio è che l’exploit usato dagli hacker predilige obiettivi americani, proprio come dimostra la mappa di Welivesucurity.

Tramite il proprio portavoce, il Sindaco di Baltimora, ha espressamente rifiutato di pagare il riscatto richiesto per la loro decrittazione importo stimato in $ 76.000. Per risolvere la situazione la città ha iniziato a implementare alcune soluzioni alternative, elaborando manualmente le transazioni immobiliari e affidandosi a Google che ha messo a disposizione i propri server Gmail per le operazioni dopo aver in un primo momento reso indisponibile il servizio. Ad oggi i tecnici stanno ancora lavorando per riportare il tutto alla normalità.

A fronte dei numerosi attacchi subiti e a causa dalla negligenza di aziende e pubbliche amministrazioni, emerge una improcrastinabile importanza della necessità di effettuare gli aggiornamenti e patch necessarie. Ricordiamo che sempre EternalBlue è stato il veicolo tramite il quale è stato diffuso NotPetya e Wannacry, ransomware che hanno infettato dispositivi non correttamente aggiornati.

Fonti: https://www.welivesecurity.com/2019/05/17/eternalblue-new-heights-wannacryptor/