Il wardriving è una pratica che consiste nel muoversi in un’area, solitamente in automobile, con l’obiettivo di individuare e mappare reti Wi-Fi non protette o debolmente protette utilizzando dispositivi come laptop o smartphone. Questa tecnica, nata nei primi anni 2000, ha origini che risalgono ai concetti di hacking mostrati nel film “WarGames”. Sebbene il wardriving stesso non sia necessariamente illegale, le informazioni raccolte possono essere utilizzate per accedere illegalmente a reti private, violando la privacy e le leggi sulla sicurezza informatica. Con il costo medio di una violazione dei dati negli Stati Uniti che ha raggiunto i 9,36 milioni di dollari nel 2024, diventa sempre più cruciale prevenire minacce come il wardriving.

In questo articolo, gli esperti di Panda Security esplorano questa tecnica, spiegano come rilevarla e quali strategie adottare per proteggersi da questa minaccia cyber ed evitare potenziali attacchi.

Cos’è il Wardriving?

«Il wardriving è una pratica che consiste nel guidare un veicolo per cercare e mappare reti wireless. La definizione di wardriving si riferisce all’atto di cercare e mappare reti Wi-Fi utilizzando apparecchiature o software specializzati per identificare le loro posizioni e intensità di segnale.

I wardriver potrebbero voler trovare solo una singola rete o tutte le reti all’interno di un’area. Una volta individuate le reti, i wardriver registreranno le posizioni delle reti vulnerabili e potrebbero inviare le informazioni a siti Web e app di terze parti per creare mappe digitali.

Ci sono tre motivi principali per cui i wardriver cercano reti Wi-Fi non protette:

- Per rubare informazioni personali e bancarie

- Per utilizzare la tua rete per attività criminali di cui saresti ritenuto responsabile in quanto proprietario della rete

- Per trovare le falle di sicurezza di una rete

Ma proprio come il dark web non è del tutto negativo, non tutti i wardriver agiscono in modo malevolo: gli hacker etici usano il wardriver per trovare vulnerabilità in modo da migliorare la sicurezza complessiva.

Cos’è un attacco Wardriving?

Un attacco wardriving comporta l’uso di tecniche di wardriving per sfruttare le vulnerabilità nelle reti wireless. In sostanza, gli aggressori utilizzano vari strumenti e tecnologie per cercare e mappare le reti Wi-Fi in un’area specifica in modo da poter identificare reti non protette o scarsamente protette e sfruttarle!

Una volta identificate le reti, gli aggressori potrebbero tentare di ottenere un accesso non autorizzato tramite vari mezzi, come lo sfruttamento di password deboli o protocolli di crittografia obsoleti. Ciò può portare a una serie di violazioni della sicurezza, dall’accesso non autorizzato a informazioni sensibili al potenziale utilizzo della rete per attività illegali. In attacchi più sofisticati, i dati raccolti possono essere utilizzati per pianificare intrusioni più mirate e dannose.

Come funzionano gli attacchi Wardriving

Il wardriving su piccola scala può essere eseguito con una semplice app su uno smartphone. Gli attacchi più grandi, tuttavia, di solito richiedono un intero impianto con software e hardware specificamente progettati per l’attacco.

Esploriamo le tecnologie coinvolte per comprendere i diversi metodi utilizzati dai wardriver.

Software di guida

Il software Wardriving aiuta a rilevare e registrare le reti wireless. Questi programmi eseguono la scansione dei segnali Wi-Fi disponibili, registrando dettagli come nomi di rete, intensità del segnale e tipi di crittografia. Gli aggressori possono usare questi dati per mappare il panorama di rete e potenzialmente identificare reti vulnerabili.

Antenna di guida

Un’antenna wardriving aumenta la portata e la sensibilità del rilevamento della rete wireless. Utilizzando un’antenna più potente o direzionale, i wardriving possono rilevare reti da distanze maggiori e in ambienti difficili, rendendo più facile localizzare e mappare reti che altrimenti verrebbero perse con apparecchiature standard.

Controllo Bluetooth

Bluetooth wardriving è una variante della tecnica che si concentra sul rilevamento di dispositivi Bluetooth piuttosto che di reti Wi-Fi. Esegue la scansione dei segnali Bluetooth per ottenere informazioni sui dispositivi nelle vicinanze e sulle loro attività.

Raspberry Pi Wardriving

Il raspberry Pi wardriving prevede l’uso di un Raspberry Pi, un mini computer, come unità centrale per le attività di wardriving. Equipaggiandolo con software e antenne appropriati, gli utenti possono creare una configurazione di wardriving versatile e portatile.

Il wardriving è illegale?

La legalità del wardriving può variare in base alle leggi locali e allo scopo dell’attività. In molti luoghi, la semplice scansione delle reti wireless non è illegale, poiché generalmente rientra nella categoria della scoperta di reti passive. Tuttavia, la legalità cambia se si utilizza il wardriving con intenti malevoli, come il tentativo di accedere o sfruttare reti senza autorizzazione.

Negli Stati Uniti, il wardriving in sé non è esplicitamente illegale ai sensi della legge federale. I principali problemi legali derivano dal Computer Fraud and Abuse Act (CFAA), che rende illegale l’accesso non autorizzato a sistemi informatici e reti. Quindi, se un hacker utilizza le informazioni raccolte per ottenere l’accesso non autorizzato a una rete, ciò costituirebbe una violazione del CFAA.

È meglio consultare le leggi e le normative locali in materia di wardriving e sicurezza di rete, poiché le interpretazioni legali possono variare e le sanzioni per l’accesso non autorizzato possono essere severe.

Come prevenire gli attacchi Wardriving

I wardriver in genere si impegnano in questo tipo di hacking con intenti criminali. Mentre alcune pratiche di wardriving sono innocue, c’è anche il potenziale per gli hacker di utilizzare la tua rete per commettere crimini online con la connessione registrata a tuo nome o rubare dati personali allo scopo di sfruttarli. In entrambi i casi, è una buona norma proteggere la tua rete Wi-Fi da questi tipi di violazioni.

Per rimanere al sicuro, segui queste pratiche di sicurezza informatica:

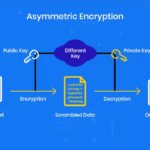

- Abilita la crittografia: scegli il protocollo di sicurezza di rete più elevato quando opti per WEP, WPA e WPA2 e non lasciare mai la tua rete aperta o senza protocollo di sicurezza.

- Aggiorna la tua password: cambia la password di default sul router e usa l’autenticazione a più fattori, se disponibile.

- Aggiungi una rete ospite: configura una rete Wi-Fi ospite per i visitatori e tecnologie intelligenti che si connettono a Internet per limitare l’accesso dei dispositivi meno sicuri.

- Utilizza un firewall: i firewall bloccano le comunicazioni non approvate e qualsiasi tentativo di accesso al tuo sistema.

- Aggiorna i tuoi dispositivi: installa sempre gli aggiornamenti per garantire le patch più recenti e la massima sicurezza su hardware e software.

- Controlla le impostazioni di rete: oltre a verificare che il router utilizzi la crittografia WPA3 e abbia una password complessa, assicurati che non siano presenti funzionalità non necessarie, come la gestione remota disattivata.

- Utilizza una VPN: crittografa il tuo traffico Internet e nascondi il tuo indirizzo IP utilizzando un servizio VPN affidabile per proteggere la tua connessione.

Come Panda Security aiuta a proteggere dagli attacchi Wardriving

Sebbene il wardriving sia meno comune oggi rispetto al 2001, il problema persiste. Sebbene gli hacker etici utilizzino il processo per trovare vulnerabilità di rete, esiste ancora la possibilità di un’alternativa più pericolosa: coloro che cercano di sfruttare le debolezze per estrarre dati o svolgere attività illegali. Proteggi sempre i tuoi dispositivi utilizzando abitudini digitali responsabili, come un antivirus efficiente e la privacy del software VPN.»